PHP替换字符串中的SQL参数: 学习如何在PHP中安全有效地替换SQL查询参数

在现代网站开发中,SQL数据库的使用是不可或缺的一部分。为了提高代码的可读性和维护性,开发者常常需要在SQL查询中使用参数化查询。本文将探讨如何在PHP中替换字符串中的SQL参数,包括为什么要这样做、如何使用PDO和MySQLi进行参数化查询以及注意事项。

为什么使用参数化查询?

在构建Web应用程序时,直接在SQL查询中插入用户输入会导致安全问题,特别是SQL注入攻击。SQL注入是一种攻击方式,黑客通过在输入中插入恶意SQL代码来获得未授权的访问。

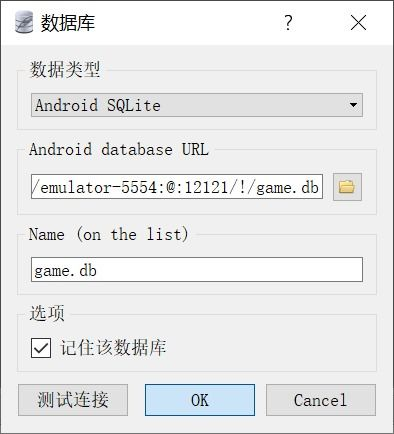

为了防止这种攻击,使用参数化查询是一种有效的策略。参数化查询不仅提高了应用程序的安全性,还可以增加代码的可读性和维护性。在PHP中,这种查询可以通过两种主要方式实现:使用PDO(PHP Data Objects)或MySQLi(MySQL Improved Extension)。

使用PDO进行参数化查询

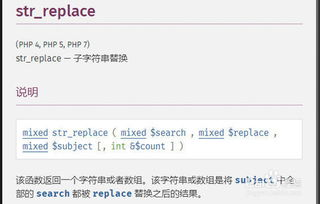

PDO是一个用于访问数据库的轻量级扩展,它提供了一种统一的方法来执行各种数据库的操作。以下是一个在PDO中使用参数化查询的示例:

<?php

// 建立数据库连接

$dsn = 'mysql:host=localhost;dbname=testdb;charset=utf8';

$username = 'root';

$password = '';

$options = [

PDO::ATTR_ERRMODE => PDO::ERRMODE_EXCEPTION,

];

// 创建PDO实例

try {

$pdo = new PDO($dsn, $username, $password, $options);

} catch (PDOException $e) {

die("Could not connect to the database: " . $e->getMessage());

}

// 准备SQL语句

$sql = "SELECT * FROM users WHERE username = :username";

$stmt = $pdo->prepare($sql);

// 绑定参数

$username = 'john_doe';

$stmt->bindParam(':username', $username);

// 执行SQL语句

$stmt->execute();

// 获取结果

$results = $stmt->fetchAll(PDO::FETCH_ASSOC);

?>在上面的示例中,`:username` 是一个占位符,它将被实际的用户名替代。通过使用 `bindParam()` 方法,可以安全地传递用户输入的值,预防SQL注入。

使用MySQLi进行参数化查询

MySQLi也是PHP的一个扩展,主要用于与MySQL数据库进行交互。以下是使用MySQLi进行参数化查询的示例:

<?php

// 创建数据库连接

$mysqli = new mysqli("localhost", "root", "", "testdb");

// 检查连接

if ($mysqli->connect_error) {

die("Connection failed: " . $mysqli->connect_error);

}

// 准备SQL语句

$stmt = $mysqli->prepare("SELECT * FROM users WHERE username = ?");

$stmt->bind_param("s", $username);

// 设置参数并执行

$username = 'john_doe';

$stmt->execute();

// 获取结果

$result = $stmt->get_result();

$users = $result->fetch_all(MYSQLI_ASSOC);

// 关闭连接

$stmt->close();

$mysqli->close();

?>在此例中,问号`?`用作占位符,`bind_param()` 方法用于绑定参数。在这个方法中,字符串 `s` 表示参数类型是字符串,这比直接在查询中插入变量要安全得多。

注意事项

尽管参数化查询可以大大提高安全性,但依旧有一些注意事项需要牢记:

- 输入验证:即使使用参数化查询,输入验证仍然是必须的。确保用户输入的数据符合要求,比如长度、格式等。

- 错误处理:有效的错误处理不仅可以提高用户体验,还能保护敏感信息。避免将数据库错误直接暴露给用户。

- 使用正确的数据类型:在进行参数绑定时,确保使用了正确的数据类型,以避免数据类型不匹配的问题。

在PHP中替换字符串中的SQL参数是一个重要的技能,可以显著提高应用程序的安全性与可维护性。通过使用PDO或MySQLi进行参数化查询,我们可以有效地防止SQL注入攻击,同时保持代码的清晰和易于管理。

掌握了这些基本的概念和方法后,开发者将能够在PHP应用程序中更安全地与数据库进行交互,从而提升整体的开发质量和效率。

为了使用参数化查询是一种最佳实践,避免了许多潜在的安全问题。选择合适的数据库扩展(PDO或MySQLi),并遵循相关的操作规程,将为您的Web应用程序安全性打下坚实的基础。